Under 2023 rapporterade EU:s medlemsstater 309 betydande cybersäkerhetsincidenter i hälso- och sjukvården, enligt siffror från EU-kommissionen.

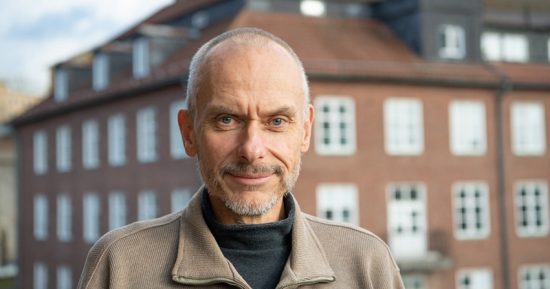

– Det har varit flera cyberattacker mot sjukhus både i Sverige och utomlands, som uppmärksammats i medier. Men det behöver inte betyda att det ökar som helhet, säger Karl Selin.

Han är cybersäkerhetsspecialist på NCSC-SE, en del av Försvarets radioanstalt (FRA), som arbetar för att stärka Sveriges förmåga att hantera cyberhot i samverkan med bland andra Myndigheten för samhällsskydd och beredskap (MSB) och Säpo.

Karl Selin menar att sjukvården historiskt sett har väldigt bra rutiner för att hantera kriser och driftstörningar, men att alla inte är lika väl förberedda på att hantera cyberhot.

– Många kanske har valt att ha fokus på digitaliseringen och har inte riktigt tänkt på säkerheten hela vägen, säger han.

Den 15 januari lade EU-kommissionen fram en handlingsplan för att möta cyberhotet mot hälso- och sjukvårdssektorn. Planen ska implementeras de kommande åren.

– Det är ett jättebra initiativ, säger Karl Selin.

I början av januari publicerade NCSC-SE broschyren »Cybersäkerhet i Sverige 2024« som ett stöd för verksamheter som inte kommit så långt i cybersäkerhetsarbetet (se faktaruta på nästa sida).

Broschyren går igenom hotbilden mot Sverige och vilka aktörer som hotar samhällsviktig infrastruktur, nationell säkerhet och finansiell stabilitet.

– Det finns statliga aktörer, som primärt är Säpos uppgift – cyberkriminella – som vill komma åt pengar genom »ransomware«-attacker, och ideologiskt motiverade hackare som ofta använder enklare metoder som överbelastningsangrepp, som inte orsakar bestående skada.

Lösenordsattacker är en av de flitigast använda metoderna, det vill säga att hackare gissar eller tar hjälp av datorkraft för att räkna ut lösenord eller använder sådana som läckt vid tidigare dataintrång.

– Det bästa sättet att förhindra detta är att använda flerfaktorsautentisering, men också att ha starka lösenord. Tidigare rekommenderades komplicerade lösenord. Nu pratar vi mer om att de ska vara tillräckligt långa, innehålla minst 16 tecken och gärna bestå av en mening på tre till fem ord som bara du kommer ihåg. Det är bra att använda lösenordshanterare, säger Karl Selin.

Angrepp via e-post, som nätfiske, är en annan vedertagen metod, det vill säga att hackarna skickar ut falska e-postmeddelanden för att lura mottagaren att klicka på en länk, öppna en bifogad fil eller tillåta hämtning av innehåll från internet och på så sätt komma in och plantera skadlig kod.

– AI-verktyg har gjort det lättare för utländska antagonister att ägna sig åt nätfiske, skriva brev på svenska eller fejka ett röstsamtal från chefen, säger Karl Selin.

För att undvika denna typ av angrepp har han tre tydliga råd till sjukvården:

- Utbilda personalen i hantering av e-post.

- Ha övervakning av systemen för att upptäcka intrång snabbt.

- Spara loggar så att det går att göra en utredning och se vad som skett om en attack inträffat.

Ett sätt att minska sårbarheten är att skapa olika nivåer av behörighet och begränsa anställdas tillgång till vissa system och nätverk.

– En vanlig anställd ska kanske inte vara sin egen administratör och kunna ladda ned spel till datorn. I spelet kan det finnas en bakdörr till systemet som stjäl information, säger Karl Selin.

Hackare kan även utnyttja tekniska sårbarheter som finns i webbplattformar, mobila enheter eller leverantörers tjänster eller produkter. En av de vanligaste bristerna är ouppdaterade system. Det gäller också att göra säkerhetsuppdateringar så snart som möjligt.

Sveriges Computer Emergency Response Team (CERT-SE), som tillhör MSB och arbetar nära NCSC-SE, publicerar kontinuerligt information om nyupptäckta sårbarheter på sin webbplats.

– Det kan vara bra att gå in där och se om du känner igen någon produkt, säger Karl Selin.

Att inaktivera oanvända tjänster och protokoll som finns i it-infrastrukturen är också en stark rekommendation.

– Vårdgivare som arbetar med stora och komplicerade system kan ha svårt att få överblick. De behöver ha ett aktivt arbete för att hålla koll, säger Karl Selin.

På senare tid har flera regioner gått över till nya journalsystem – något som innehåller mycket skyddsvärd information. Då är det viktigt att kravställa kring cybersäkerhet, menar han.

– Gör en hot- och riskanalys. Se över vad ni vill skydda och vad ni har som någon kan vilja stjäla.

Men även om stora resurser läggs på skyddsåtgärder är det ingen garanti för att slippa drabbas av cyberangrepp, påpekar han.

Om det trots allt inträffar en utpressningsattack är NCSC-SE:s råd att inte betala någon lösensumma, utan polisanmäla.

– Den som betalar får kanske en nyckel för att låsa upp information, men vet inte om hackarna fått fotfäste och fortfarande finns kvar i systemet, säger Karl Selin.

Läs även:

Hackerattacken som skakade samhället

Chefsläkare om hackerattacken: »Det var dramatiskt«

10 råd från NCSC för bättre cybersäkerhet

1. Säkerställ förmågan att upptäcka säkerhetshändelser så tidigt som möjligt.

2. Installera säkerhetsuppdateringar så snart de publiceras för att minska risken att angripare utnyttjar sårbarheter. Inventera alla system och prioritera att uppdatera dem som är exponerade på internet.

3. Tilldela bara nödvändiga behörigheter. Inaktivera konton i it-miljön som inte längre används. Använd flerfaktorsautentisering eller långa och unika lösenord.

4. Begränsa och skydda användningen av höga behörigheter. Använd separata konton för administrativa behörigheter och begränsa dem till specifika delar i it-miljön. Inför tydliga rutiner för tilldelning och användning.

5. Inaktivera oanvända tjänster, protokoll och nätverkskopplingar. Stäng av funktioner som inte behövs för systemets drift.

6. Säkerhetskopiera regelbundet för att kunna återställa system och information. Lagra säkerhetskopiorna på en säker plats som inte är åtkomlig via nätverk. Testa att säkerhetskopiorna är intakta och kan användas för återställning.

7. Segmentera nätverket för att begränsa och övervaka trafikflödena mellan olika delar. Tillåt endast godkänd utrustning för att ansluta till nätverket och utbilda personalen om vikten av detta.

8. Tillåt endast godkänd mjukvara att köras i it-miljön, så kallad vitlistning. Det minskar risken att skadlig kod sprids och orsakar dataläckage och avbrott i verksamhetskritiska system.

9. Uppgradera mjuk- och hårdvara. Byt ut och ersätt gammal programvara för att minska sårbarheter och säkerställa att systemen fungerar som de ska. Nyare versioner har ofta bättre säkerhetsrutiner. Använd bara programvara som fortfarande uppdateras.

10. Kontrollera internetåtkomst för att skydda interna system från datastöld, fjärrstyrning och obehörig kommunikation med omvärlden.

Källa: NCSC:s broschyr »Cybersäkerhet i Sverige 2024«

EU:s fyra steg för att stärka it-säkerheten i vården

- Förebygga. Ge vägledning om kritiska cybersäkerhetsrutiner. Ta fram resurser för att utbilda vårdpersonal i cybersäkerhet. Införa cybersäkerhetscheckar för ekonomiskt stöd till små och medelstora sjukhus och vårdgivare.

- Identifiera. EU:s cybersäkerhetsmyndighet (Enisa) ska inrätta ett stödcentrum för sjukhus och vårdgivare. De ska utveckla en EU-tjänst för att varna för potentiella cyberhot. Tjänsten ska finnas på plats senast 2026.

- Reagera. En snabbinsatstjänst för hälso- och sjukvårdssektorn med incidenthanteringstjänster från betrodda privata leverantörer föreslås, liksom genomförande av nationella cybersäkerhetsövningar och handböcker för åtgärder mot specifika hot, till exempel utpressningsprogram.

- Avskräcka. Använda verktyg för cyberdiplomati, en gemensam respons från EU mot skadlig it-verksamhet. Planen lades fram den 15 januari i år och ska diskuteras i ett offentligt samråd under året. Åtgärder kommer att införas successivt under 2025 och 2026.

Källa: EU-kommissionen

(uppdaterad 2025-02-19)